ShinyHunters vulneró Canvas LMS: 9,000 instituciones educativas y universidades expuestas

Un incidente mayor de ciberseguridad afecta al Tec de Monterrey, la UAG, el ITAM y otras instituciones en México — esto es lo que necesitas saber.

El 30 de abril de 2026, el grupo de extorsión ShinyHunters comprometió los sistemas de Instructure, empresa responsable del sistema de gestión de aprendizaje Canvas LMS. El resultado: datos de estudiantes, docentes y personal administrativo de aproximadamente 9,000 instituciones en todo el mundo fueron exfiltrados. México no fue la excepción, y algunas de las universidades privadas más reconocidas del país aparecen en la lista publicada por los atacantes.

El ataque a Canvas explicado

Canvas es la plataforma que universidades y escuelas usan para gestionar cursos, tareas, calificaciones y comunicación entre alumnos y docentes. A nivel global, el 41% de las instituciones de educación superior en Norteamérica dependen de ella.

ShinyHunters no atacó a cada institución por separado. Apuntaron directamente al proveedor, Instructure, logrando acceso a través de las propias funciones de exportación de Canvas: consultas DAP, reportes de aprovisionamiento y APIs de usuario. Con eso, extrajeron 3.65 TB de datos — un solo punto de falla que comprometió a miles de clientes simultáneamente.

El 1 de mayo, Instructure confirmó el incidente y notificó a las instituciones afectadas. Los datos comprometidos incluyen nombres completos, correos electrónicos institucionales, números de matrícula y mensajes privados dentro de la plataforma.

Lo que Instructure señala que no fue exfiltrado: contraseñas, fechas de nacimiento, datos financieros o identificadores gubernamentales.

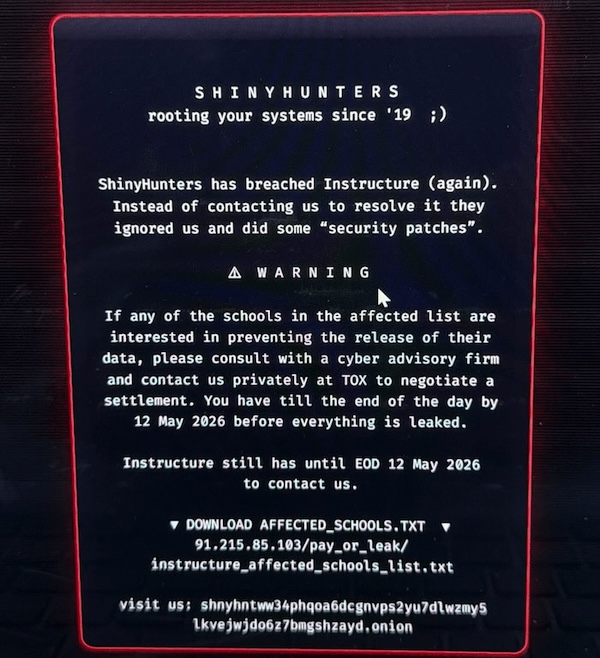

Antes de que Instructure pudiera contener el incidente, ShinyHunters escaló la presión: el 7 de mayo modificaron los portales de login de cientos de instituciones para mostrar un mensaje de extorsión directamente a los usuarios — un segundo ataque que confirmó que aún tenían acceso activo a componentes del sistema. El plazo fijado para negociar o recibir pago: 12 de mayo de 2026.

¿Dónde publicaron la lista de instituciones afectadas?

ShinyHunters distribuyó el listado en múltiples canales para maximizar la presión:

- Sitio Tor de extorsión — El 3 de mayo publicaron a Instructure en su sitio de filtraciones en la red Tor con el mensaje “PAY OR LEAK”.

- Ransomware.live — Esta plataforma de inteligencia de amenazas, de uso público entre investigadores de ciberseguridad, alojó la nota de rescate y el archivo

affected_schools.txtcon el listado completo. - Portales de Canvas comprometidos — El 7 de mayo, el mensaje de extorsión inyectado en los login pages incluía un enlace directo al archivo de texto con las instituciones afectadas.

- Medios de comunicación — El grupo compartió el listado directamente con BleepingComputer y otros medios especializados para amplificar la cobertura.

¿Qué instituciones están en la lista?

Estados Unidos

El listado incluye universidades de la Ivy League y grandes centros de investigación: Harvard, Stanford, MIT, Columbia, Princeton, Yale, Cornell, Berkeley, Cambridge y Georgetown. Universidades como Columbia, Rutgers, Princeton, Kent State, Harvard y Georgetown emitieron comunicados oficiales alertando a sus comunidades. Distritos escolares K-12 en California, Florida, Georgia, Oklahoma, Oregon, Nevada, Carolina del Norte, Tennessee, Utah, Virginia, Texas y Wisconsin también reportaron estar afectados. Incluso aparecen empresas como Amazon, Apple, Cisco, Goldman Sachs y Bloomberg posiblemente por el uso de Canvas en programas de capacitación interna.

América Latina

En Chile, entre las instituciones incluidas en la lista aparecen la Pontificia Universidad Católica de Chile, Universidad Andrés Bello, Universidad del Desarrollo, Universidad Autónoma, Universidad Tecnológica Metropolitana y la Facultad de Economía y Negocios de la Universidad de Chile, además de varios institutos profesionales. Para otros países de Latinoamérica — Brasil, Colombia, Argentina, Perú — no se han publicado listas verificadas por institución a la fecha de este artículo.

México

En nuestra investigación identificamos entre las entidades mexicanas incluidas en el listado a la Universidad Autónoma de Guadalajara, la Universidad de Monterrey, la Universidad Tecnológica Metropolitana, el ITAM y el Tec de Monterrey. Para estudiantes del Tec, lo que parecía una tarde ordinaria de entrega de tareas se convirtió en incertidumbre cuando el mensaje de extorsión de ShinyHunters bloqueó el acceso a Canvas.

Es importante subrayar que la lista completa fue publicada unilateralmente por ShinyHunters y no ha sido verificada de forma independiente por Instructure ni por las instituciones mencionadas. Aparecer en el listado no equivale necesariamente a confirmación de brecha, aunque cualquier institución que use Canvas debe asumir que sus datos de usuarios estuvieron en riesgo.

¿Por qué este incidente importa más allá del sector educativo?

Este ataque ilustra uno de los vectores de amenaza más subestimados en la actualidad: el riesgo de terceros vía cadena de suministro de software.

Las organizaciones invierten en proteger su perímetro interno, pero cuando un proveedor SaaS crítico sufre una brecha, ese esfuerzo no es suficiente. El atacante no necesitó vulnerar cada universidad individualmente — solo necesitó comprometer a Instructure una vez para acceder a los datos de millones de usuarios distribuidos en 9,000 instituciones.

Otro elemento relevante: ShinyHunters no cifró nada. No hubo ransomware clásico. Simplemente extrajeron datos y esperaron. Esto significa que muchas instituciones no recibieron alertas inmediatas, y la exfiltración pudo haberse detectado tarde o no haberse detectado internamente en absoluto.

Este patrón ya se vio con PowerSchool en 2025, que expuso datos de hasta 62 millones de estudiantes. En septiembre de 2025, la propia Instructure ya había sido víctima de otro incidente en el que un ataque de ingeniería social permitió el acceso no autorizado a datos alojados en Salesforce — también atribuido a ShinyHunters. Canvas es literalmente su segunda brecha en menos de ocho meses.

¿Qué significa esto para las organizaciones?

1. Hay instituciones mexicanas privadas nombradas directamente

A diferencia de otras brechas donde México apareció de forma tangencial, aquí las instituciones son de las más grandes en uso de tecnología educativa del país: Tec de Monterrey, Universidad de Monterrey, ITAM y Universidad Autónoma de Guadalajara.

2. Los datos expuestos habilitan ataques de phishing dirigido

Nombres, correos institucionales y mensajes internos son suficientes para construir campañas de ingeniería social altamente convincentes. Un correo que aparenta venir de tu universidad, con contexto real de tus asignaturas y el nombre de tu profesor, es difícil de distinguir de uno legítimo.

3. Existe potencial exposición bajo la LFPDPPP

La Ley Federal de Protección de Datos Personales en Posesión de los Particulares obliga a notificar a los titulares afectados cuando se produce una vulneración de datos. Las instituciones mexicanas en la lista tendrán que evaluar si les aplica una obligación de notificación formal, independientemente de si el incidente se originó en su infraestructura o en la de su proveedor.

4. El modelo multi-tenant de SaaS centraliza el riesgo

Cuando tu organización delega datos de usuarios a un proveedor cloud, la superficie de ataque ya no está solo dentro de tu red. Está en los sistemas del proveedor, en sus integraciones de terceros y en los accesos privilegiados que otorgaste para operar el servicio. Una auditoría de permisos y accesos de tus proveedores SaaS no es opcional.

¿Qué debe hacer tu organización ahora?

- Verifica si estás en la lista de afectados. Revisa las comunicaciones oficiales de Instructure en instructure.com/incident_update y los avisos de tu institución. No esperes a recibir una notificación.

- Alerta a tu comunidad sobre phishing. Envía una comunicación interna advirtiendo que los datos de contacto pueden estar en manos de actores maliciosos. Los correos de phishing post-brecha suelen llegar en los días inmediatos al incidente.

- Audita los accesos de tus proveedores SaaS. Revisa qué APIs y tokens tienen permisos sobre tus datos de usuario. Aplica el principio de privilegio mínimo: si un proveedor no necesita cierto permiso para operar, revócalo.

- Activa MFA en todas las cuentas institucionales. Aunque las contraseñas no fueron parte del robo en este incidente, la combinación de correo y nombre real facilita ataques de credential stuffing y spear phishing.

- Evalúa tu exposición bajo LFPDPPP. Si eres responsable de datos en una institución educativa o empresa que usa Canvas, documenta el incidente, evalúa si aplica la obligación de notificación y consúltalo con tu asesor legal o tu área de cumplimiento.

El incidente de Canvas no es un caso aislado. Es la segunda brecha de ShinyHunters contra Instructure en menos de ocho meses, y confirma una tendencia que afecta a toda la industria: los atacantes han aprendido que es más eficiente comprometer al proveedor de software que a cada cliente por separado.

Para las organizaciones mexicanas, la presencia de universidades como el Tec de Monterrey, la UAG y el ITAM en el listado es una señal de que el riesgo no es abstracto ni lejano. Muchas empresas en México mantienen programas de capacitación, diplomados o acuerdos corporativos con estas instituciones — y los datos de sus colaboradores podrían estar comprometidos.

La gestión del riesgo de terceros, la auditoría de integraciones SaaS y el cumplimiento de la LFPDPPP ya no son temas que pueden postergarse para el siguiente ciclo presupuestal.

En Cyberseg Solutions acompañamos a organizaciones en la evaluación y gestión de riesgo de terceros, cumplimiento, y la implementación de controles que reducen tu exposición ante incidentes como este. Si quieres revisar la postura de ciberseguridad de tu organización, escríbenos.

© 2026 Cyberseg Solutions. All rights reserved

Fuentes:

Instructure Incident Update | BleepingComputer — ShinyHunters claims 280M records | CNN — Canvas hack: What we know | TechRadar — Top universities named | Fortuna y Poder / SILIKN — Universidades mexicanas | Diario Financiero — Universidades chilenas | Underc0de — Análisis técnico | Malwarebytes — ShinyHunters escalates