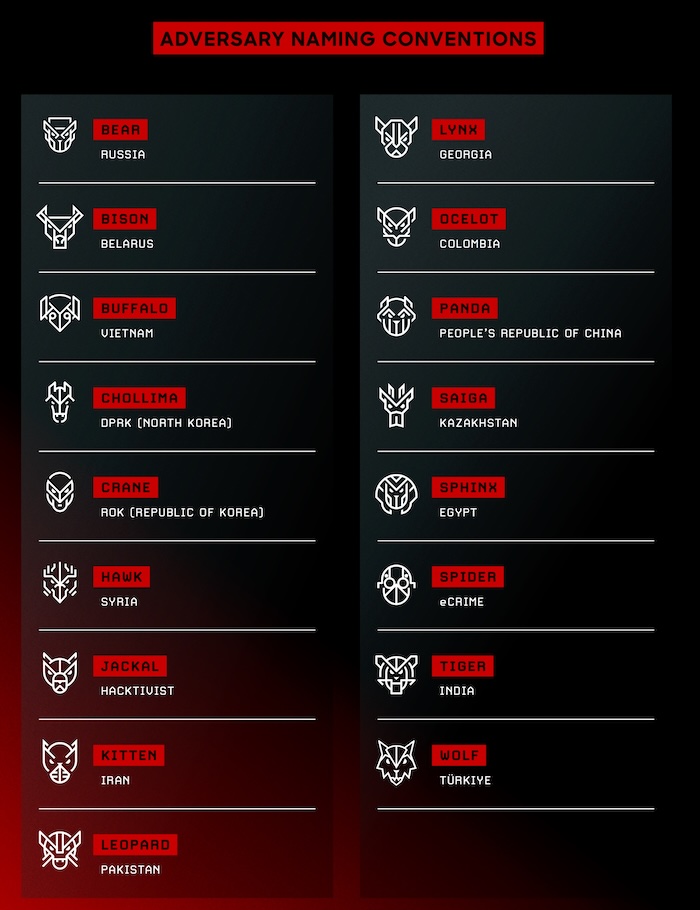

México en el radar: lo que el CrowdStrike Global Threat Report 2026 revela para nuestra región

Cada año, el Global Threat Report de CrowdStrike se convierte en la radiografía más completa del panorama de ciberamenazas mundial. La edición 2026 —titulada “Year of the Evasive Adversary” (El año del adversario evasivo)— trae noticias que ningún CISO, director de TI ni dueño de empresa en México y Latinoamérica debería ignorar

Este año, por primera vez, México aparece nombrado explícitamente entre los países afectados por una campaña de espionaje patrocinada por el Estado chino. Eso solo ya justifica leer este artículo hasta el final.

El adversario de 2025: más rápido, más sigiloso, más difícil de detectar

El reporte analiza la actividad de 281 grupos adversarios durante 2025. La conclusión central: los atacantes ya no dependen del malware tradicional. El 82% de las intrusiones detectadas no usó malware, apoyándose en credenciales legítimas, herramientas nativas del sistema operativo y accesos de confianza. Esto hace inútiles muchos controles de seguridad convencionales.

Los números que definen 2025:

| Métrica | Valor |

|---|---|

| Tiempo promedio de breakout (eCrime) | 29 minutos (antes: 62 min en 2024) |

| Breakout más rápido registrado | 27 segundos |

| Aumento de ataques habilitados con IA | +89% año sobre año |

| Zero-days explotados antes de divulgación | +42% |

| Intrusiones en entornos cloud | +37% |

| Actividad de actores China-nexus | +38% |

| Detecciones sin malware (malware-free) | 82% (vs. 51% en 2020) |

Cuando un atacante puede pasar de acceso inicial a moverse lateralmente en su red en menos de 30 minutos, los controles reactivos —los que detectan después del daño— ya no son suficientes.

México en el mapa de amenazas globales

HOLLOW PANDA comprometió dispositivos Check Point en México

El hallazgo más relevante para nuestra región: el grupo HOLLOW PANDA, un actor de amenaza con nexo con China con capacidades de espionaje sofisticadas, comprometió appliances de VPN Check Point en México durante 2025.

Esta campaña se extendió desde mediados de 2023 hasta octubre de 2025, afectando organizaciones en Australia, Brasil, India, Indonesia, Israel, México, Filipinas, Sudeste Asiático y Estados Unidos.

El método: explotación probable de CVE-2024-24919 (o cuentas comprometidas previamente) para obtener acceso inicial, seguida del despliegue de ShadowPad —un framework de acceso remoto sofisticado— usando técnicas de DLL hijacking con comunicación cifrada vía DNS tunneling para evadir detección perimetral.

¿Qué significa esto para empresas mexicanas? Que dispositivos perimetrales —firewalls, VPNs, gateways— no son “infraestructura pasiva”. Son el blanco favorito de los actores más capaces del mundo. Si no tienen monitoreo, parcheo prioritario y configuración endurecida, son una puerta abierta.

Sectores latinoamericanos en la mira de actores conectados con China

Los actores conectados con China aumentaron su actividad un 38% general, con alzas específicas en sectores con fuerte presencia en México y Latam:

- Logística: +85% — crítico para el hub manufacturero de México (nearshoring)

- Telecomunicaciones: +30%

- Servicios financieros: +20%

El contexto económico importa: con el auge del nearshoring en México y la integración de cadenas de suministro con Norteamérica, las empresas mexicanas del sector logístico, manufactura y tecnología se vuelven blancos de inteligencia estratégica para actores estatales extranjeros.

Ransomware: la amenaza que no descansa

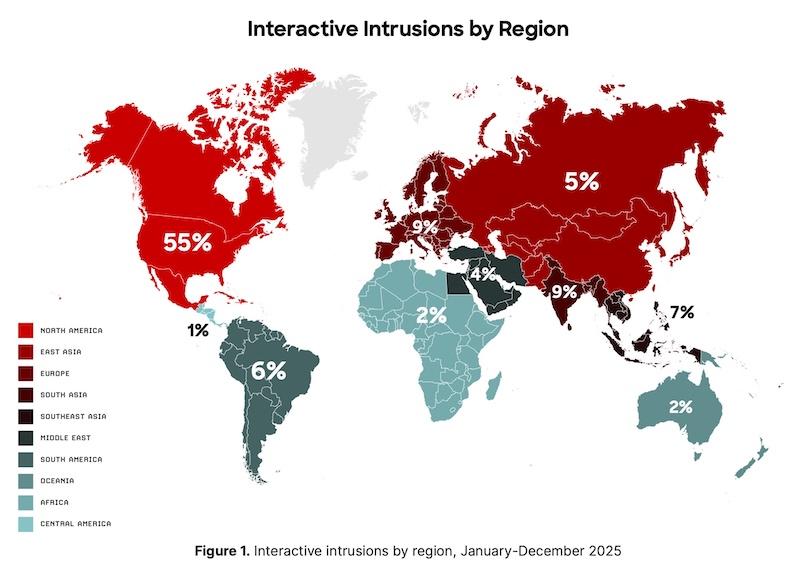

Los grupos de ransomware siguieron siendo la amenaza eCrime dominante en 2025. Aunque el reporte no desglosa estadísticas por país para Latam, los sectores más atacados a nivel global coinciden con los más vulnerables en nuestra región:

- Manufactura (15% de todas las intrusiones interactivas)

- Servicios financieros (11%)

- Salud (10%)

- Gobierno (7%)

- Educación (4%)

El actor más activo de 2025 fue PUNK SPIDER, con 198 intrusiones documentadas (+134% año sobre año), usando Akira ransomware. Su técnica característica: ejecutar el ransomware desde dispositivos no gestionados —incluyendo una webcam corporativa sin parches— para cifrar datos vía SMB sin tocar ningún endpoint con EDR instalado.

La lección directa: el inventario de activos no gestionados (OT, IoT, dispositivos de red, VMs olvidadas) es una brecha de seguridad que los atacantes ya saben explotar mejor que muchos equipos de TI.

Las cinco amenazas que más deben preocuparte en 2026

1. IA como multiplicador de fuerza atacante

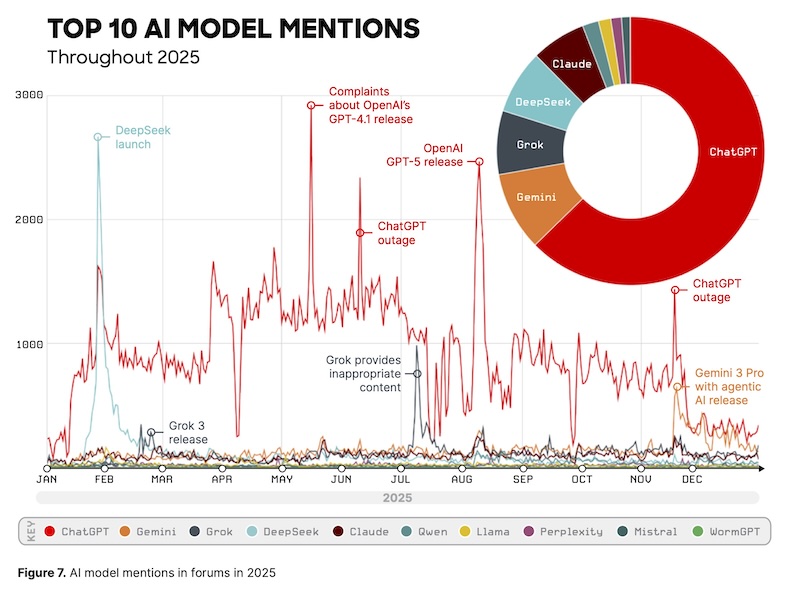

Los grupos adversarios integraron IA en prácticamente todas las fases del ataque: reconocimiento, phishing, desarrollo de malware, post-explotación. El aumento fue del 89% en ataques por actores habilitados con IA.

Casos documentados:

- FANCY BEAR (Rusia) desplegó malware con un LLM embebido (Qwen2.5) para ejecutar comandos de reconocimiento dinámicamente.

- FAMOUS CHOLLIMA (Corea del Norte) usa ChatGPT, GitHub Copilot y servicios de manipulación de imágenes para operar empleos fraudulentos a escala industrial.

- Dos variantes de ransomware (FunkLocker y RALord) fueron generadas con el modelo criminal WormGPT, con defectos de cifrado heredados directamente del modelo.

La IA también se convirtió en superficie de ataque: la plataforma Langflow (para construir agentes de IA) fue explotada para desplegar ransomware. Los actores distribuyeron malware disfrazado de DeepSeek AI. Se publicó un servidor MCP malicioso que interceptaba correos de usuarios desprevenidos.

Implicación para empresas en México: Si ya están adoptando herramientas de IA generativa en sus operaciones —y la mayoría lo está haciendo— necesitan políticas de uso, controles de acceso a datos y evaluaciones de seguridad de esas plataformas. La IA no gestionada es el nuevo Shadow IT.

2. El ataque al perímetro: edge devices como puerta de entrada

Los actores conectados con China demostraron en 2025 que pueden operacionalizar exploits de vulnerabilidades recién divulgadas en 2 a 6 días. Eso es más rápido que el ciclo de parcheo de la mayoría de las organizaciones.

Los dispositivos objetivo: VPN appliances, firewalls, gateways, routers, servidores de correo. Exactamente la infraestructura que muchas empresas en México consideran “estable” y actualizan una vez al año.

Los CVEs más explotados en 2025 afectaron productos de Cisco, Palo Alto, Check Point, Fortinet y soluciones de uso generalizado como servidores de correo Zimbra/Roundcube.

3. Identidad en la nube: el nuevo perímetro roto

El 35% de los incidentes cloud involucró abuso de cuentas válidas. No exploits sofisticados: credenciales reales, tokens OAuth robados, flujos de autenticación legítimos de Microsoft usados de forma maliciosa.

COZY BEAR (Rusia) ejecutó campañas de ingeniería social multi-canal durante días —mensajería, correo, videoconferencia— para convencer a usuarios de aprobar flujos OAuth legítimos de Microsoft. La víctima solo veía infraestructura real de Microsoft en todo momento. Sin dominios sospechosos. Sin alertas obvias.

Las cuentas de servicio, tokens de API y otras identidades no-humanas emergieron como vector crítico, especialmente en ataques a plataformas CRM y SaaS corporativas.

4. Cadena de suministro de software: el troyano en la actualización

En 2025, el grupo PRESSURE CHOLLIMA (Corea del Norte) robó $1.46 mil millones de dólares del exchange Bybit —el mayor robo de criptomonedas de la historia— comprometiendo a un proveedor de software de gestión de wallets y modificando código JavaScript en producción.

En México y Latam, la adopción de paquetes de código abierto (npm, PyPI) y dependencias de terceros en desarrollo de software es masiva. El malware ShaiHulud afectó paquetes npm con más de 2 millones de descargas, con capacidad de autopropagarse a otros paquetes en el mismo entorno.

5. Ransomware cross-domain: atacar donde no hay visibilidad

Los grupos de ransomware más sofisticados en 2025 diseñaron sus cadenas de ataque para evitar deliberadamente los endpoints con EDR. En cambio, se mueven por:

- Aplicaciones SaaS (SharePoint, OneDrive, CRM)

- Infraestructura de virtualización (VMware ESXi, vCenter)

- Sistemas de identidad en la nube (Entra ID, AD FS)

- Dispositivos de red no gestionados

Si tu seguridad está centrada en el endpoint pero tienes VMware, Azure AD y docenas de aplicaciones SaaS sin monitoreo específico, tienes puntos ciegos que los atacantes ya conocen mejor que tú.

¿Qué hacer ahora?

El reporte de CrowdStrike no solo documenta amenazas: formula recomendaciones claras. Las traducimos en acciones concretas para el contexto mexicano:

1. Inventario y parcheo urgente de edge devices

Auditar todos los dispositivos de perímetro: firewalls, VPNs, gateways, appliances de red. Establecer un proceso de parcheo con SLA de días (no semanas) para vulnerabilidades críticas en dispositivos expuestos a internet. Habilitar logging centralizado.

2. MFA resistente a phishing + revisión de identidades no-humanas

Implementar MFA resistente a phishing (FIDO2/passkeys) para todos los accesos privilegiados. Auditar service accounts, tokens OAuth y API keys: las identidades no-humanas son el vector más subestimado de 2025.

3. Visibilidad cross-domain (endpoint + cloud + SaaS + red)

Un EDR en endpoints ya no es suficiente. La detección debe cubrir Entra ID, Microsoft 365, aplicaciones SaaS críticas, VMware y dispositivos de red. Considerar XDR o SIEM de nueva generación con reglas para comportamientos anómalos en cloud e identidad.

4. Gobierno y seguridad de IA

Establecer políticas de uso de herramientas de IA. Clasificar qué datos pueden procesarse con plataformas externas de IA. Evaluar la seguridad de agentes de IA y automatizaciones implementadas. Incluir plataformas de IA en el programa de gestión de vulnerabilidades.

5. Threat intelligence aplicada + threat hunting proactivo

Con breakout times de 29 minutos, la detección reactiva es insuficiente. Necesitas inteligencia sobre qué adversarios apuntan a tu sector e industria, y capacidad de caza proactiva de amenazas antes de que escalen.

Lo que esto significa para tu organización

El reporte de CrowdStrike 2026 confirma que el panorama de amenazas en México y Latinoamérica ya no puede tratarse como una extensión periférica de los problemas de seguridad globales. Somos un objetivo directo.

El nearshoring posiciona a México como hub crítico de cadenas de suministro globales — exactamente el tipo de objetivo que los actores de espionaje chinos priorizan. Los sectores de manufactura, logística, telecomunicaciones y servicios financieros son los más expuestos.

La buena noticia: las amenazas documentadas en este reporte son detectables y mitigables con las capacidades correctas implementadas correctamente. No se requiere un presupuesto de empresa Fortune 500. Se requiere priorización, visibilidad y un socio de seguridad que entienda tanto las amenazas globales como el contexto operacional local.

¿Cómo puede ayudarte Cyberseg Solutions?

En Cyberseg Solutions trabajamos con organizaciones en México para implementar defensas proporcionales a las amenazas reales que enfrentan. Nuestros servicios directamente relevantes ante las amenazas del reporte CrowdStrike 2026:

- VCISO — Estrategia de seguridad ejecutiva con inteligencia de amenazas actualizada para tu sector

- Pentesting y Red Team — Prueba tus defensas contra los TTPs que los adversarios reales usan hoy

- AI Red Teaming — Evalúa la seguridad de tus implementaciones de IA antes de que lo haga un adversario

- ISO 27001 — Marco de gestión que cubre controles de identidad, acceso, parcheo y gestión de terceros

- Soluciones de infraestructura — Fortinet, Check Point, Cisco, Sophos: configuración y monitoreo de los mismos dispositivos que son blanco de los ataques documentados

¿Quieres saber si tu organización tiene los puntos ciegos que los adversarios de 2025 explotaron con más éxito? Conversemos.

Este artículo está basado en el CrowdStrike 2026 Global Threat Report. Cyberseg Solutions es una empresa de ciberseguridad e infraestructura con sede en Ciudad de México.

© 2026 Cyberseg Solutions. All rights reserved