Como una sopa de su propio chocolate se puede denominar la tecnología basada en el engaño. Donde los ciber atacantes que engañan a los usuarios y empresas son engañados y detectados.

El año pasado el 78% de las redes fueron penetradas por ciber delincuentes.

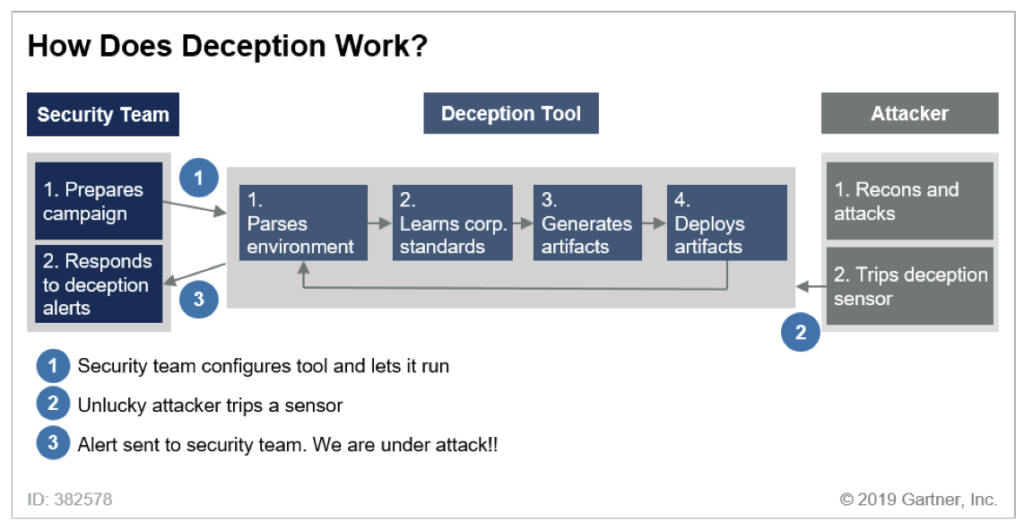

Con la innovadora tecnología basada en engaño o decepción (Deception Technology) se construyen y distribuyen, trampas y señuelos virtuales en redes corporativas para atrapar y detener hackers antes de que logren hacer daño como pedir un rescate por los datos – ransomware.

Las soluciones de ciberseguridad basadas en engaño aumentan considerablemente la capacidad de Detección y Respuesta ante Amenazas (Threat Detection and Response) como parte de la seguridad informática de tu organización.

Esta poderosa herramienta de ciberseguridad es capaz de proporcionar un numero bajo de falsos positivos, entregar datos y telemetría de alta calidad; estos son elementos de alto valor para tomar acciones inmediatas de ciber resilencia.

La tecnología de engaño forza un cambio de paradigma al abordar la detección de amenazas como un problema de “datos correctos“, en lugar de un problema de “Big Data” como las soluciones de Security Information and Event Management (SIEM), User and Entity Behavior Analytics (UEBA) o Network Traffic Analysis (NTA).

Contrariamente a los enfoques más tradicionales de seguridad, donde el defensor tiene que estar seguro el 100% del tiempo y el atacante solo necesita tener suerte una vez, la tecnología de engaño puede poner este modelo al revés. Ahora el ciber atacante tiene que estar seguro el 100% del tiempo o tropieza con una trampa, y el defensor (empresa) solo necesita tener suerte una vez y una trampa se dispara para detectar al agresor.

Ventajas de la Tecnología de engaño

- El engaño permite priorizar las amenazas porque los falsos positivos son poco frecuentes. Las herramientas de engaño son exponencialmente más fáciles de implementar y operar que una implementación SIEM.

- Es una forma rentable de implementar detección precisa de amenazas para equipos de seguridad con recursos limitados.

- Facilidad de implementación y mantenimiento; puede ser administrado por un MSSP (Managed Security Service Provider).

Los líderes de seguridad y gestión de riesgos que buscan herramientas para construir o expandir su función de detección y respuesta a amenazas deben incluir una solución de engaño en su estrategia de seguridad.

Contáctanos ahora para conversar sobre herramientas de detección y respuesta basadas en engaño como Treadwise (antes TrapX).

Cyberseguridad © 2020